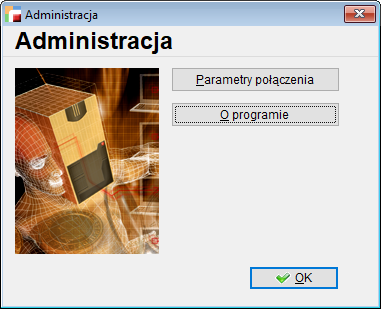

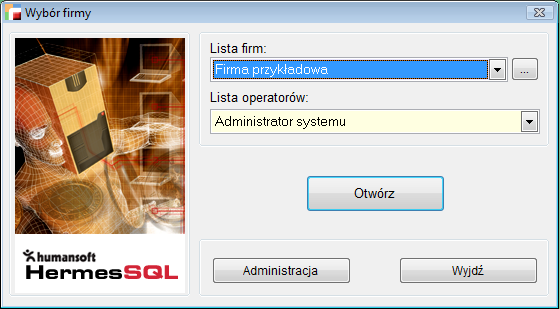

Ekran powitalny

Opcja Administracja dostępna z okna powitalnego Wybór firmy umożliwia skonfigurowanie parametrów połączenia z serwerem SQL oraz wyświetlenie informacji o programie.

Przyciskiem Parametry połączenia przywołujemy ekran konfigurujący połączenie z bazami firm programu położonymi na SQL Serwer.

⇒ patrz: Instalacja -> Instalacja Hermesa

Okno Połączenie umożliwia określenie adresu, portu serwera licencji oraz numeru licencji – uzyskiwanego po zakupie oprogramowania.

⇒ patrz: SQL i Serwer licencji

Przycisk O programie wywołuje okno zawierające podstawowe dane na temat programu, opis danych konfiguracyjnych firmy, listę zainstalowanych modułów i zarejestrowanych licencji, dane o producencie.

Do podstawowych opcji administracyjnych wywoływanych z poziomu ekranu powitalnego programu Wybór firmy można również zaliczyć funkcje wywoływane poniższym przyciskiem.

Przywołany w ten sposób ekran Firmy pozwala na dodawanie do bazy SQL nowej firmy, poprawianie nazwy już istniejącej lub usuwanie wybranej firmy z listy.

⇒ patrz: Wdrożenie -> Zakładanie nowej firmy

Wybierając Usuń zostanie wyświetlone okno wyboru z możliwością zdecydowania czy usunąć firmę wyłącznie z listy firm 0 opcja Tylko odłączyć od serwera, czy też fizycznie wykasować dane – opcja Odłączyć od serwera i usunąć pliki bazy danych. Usunięcie firmy jest także możliwe z poziomu programu Microsoft SQL Server Management Studio.

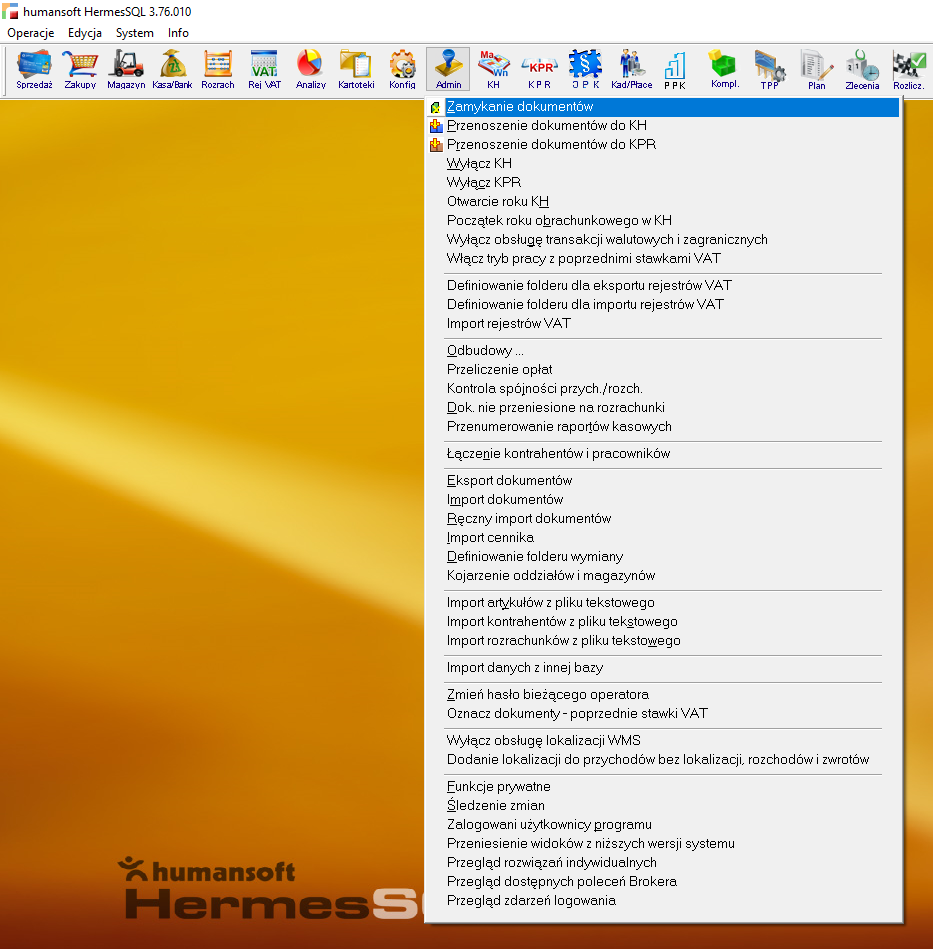

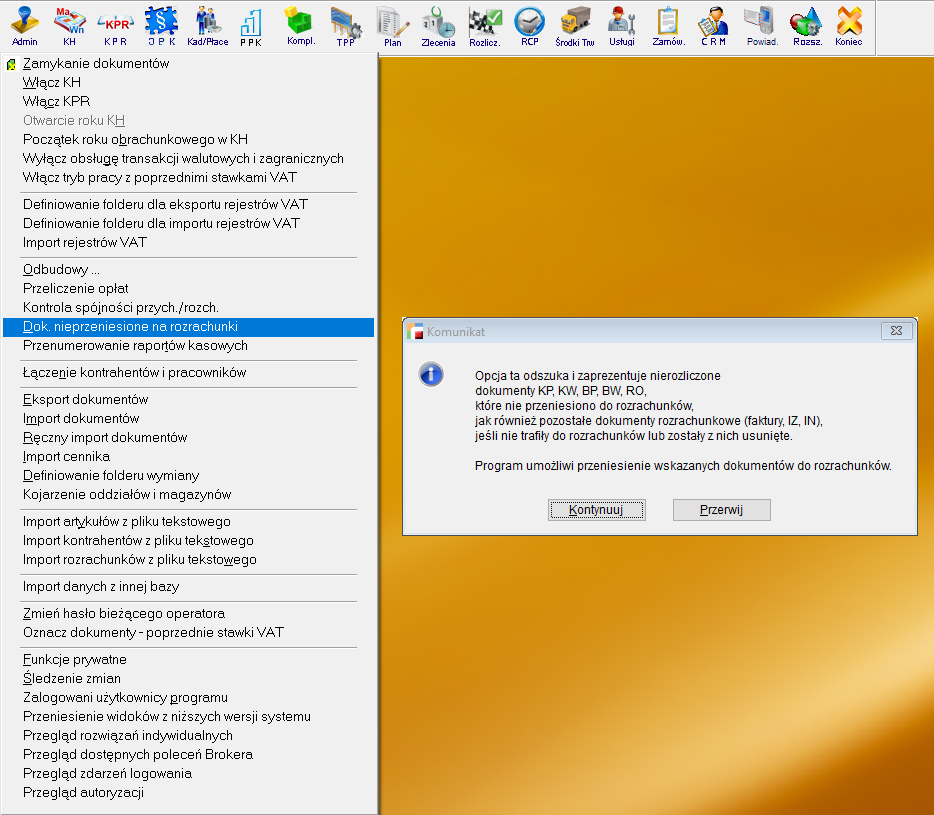

Menu administracja

Wiele funkcji administracyjnych programu znajduje się w menu Administracja. Obejmują one m.in. takie działania jak :

- zamykanie dokumentów,

- przenoszenie dokumentów do księgi handlowej/ księgi przychodów i rozchodów (w zależności od modułu),

- eksport/ import dokumentów z oddziałów,

- śledzenie zmian w bazie danych (nie mylić z modułem Śledzenie zmian).

Poszczególne opcje dostępne z poziomu tego menu zostaną omówione w innych rozdziałach z wyjątkiem opcji Śledzenie zmian.

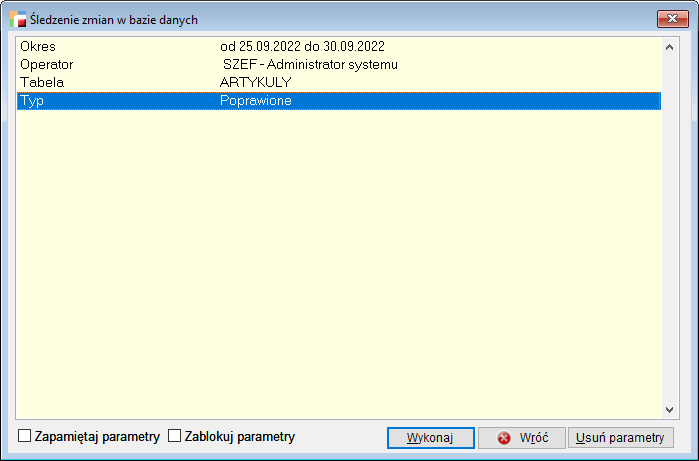

Śledzenie zmian

Śledzenie zmian przydatne jest administratorowi systemu lub szefowi firmy do badania, jakich zmian w bazie danych dokonywali poszczególni użytkownicy programu.

Zestawienie Śledzenie zmian w bazie danych można wykonać:

- za wybrany okres,

- dla wybranego operatora,

- dla wybranej tabeli,

- z określeniem typu zmiany (dodanie, poprawienie lub usunięcie rekordu).

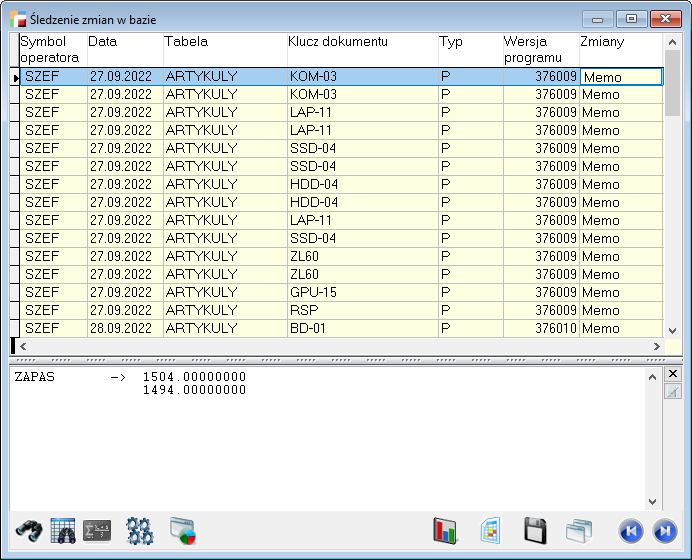

Po wykonaniu, zestawienie zawiera listę zmienianych rekordów z wyszczególnieniem:

- operatora, który dokonał zmiany,

- daty wprowadzenia zmian,

- tabel, w których dokonano określonych zmian,

- symbolu pozycji w danej tabeli np. (SYMBOL_ART dla tabeli ARTYKULY),

- rodzaju zmiany,

- wersji programu w momencie wprowadzenia zmian,

- jakie pola były zmieniane – kolumna Zmiany (możliwość wyświetlenia zawartości po za dymkiem wywoływanym kursorem myszy – w tym celu należy ustawić kursor na polu i użyć skrótu klawiszowego CTRL + Home),

- wartości tych pól przed i po zmianach – kolumna Zmiany.

Archiwizacja danych

Archiwizacji danych nie wykonuje użytkownik z poziomu Hermesa SQL– nie ma takiej opcji w samym programie – wykonuje ją natomiast Administrator SQL Server’a. Temat tworzenia kopii bezpieczeństwa jest szeroki i równie szeroko opisywany w literaturze fachowej dotyczącej produktu MS SQL Serwer. Dalej zostaną skrótowo omówione najważniejsze aspekty archiwizowania baz danych w MS SQL Serwer.

Wydaje się, że alternatywnym sposobem tworzenia kopii bezpieczeństwa SQL Serwera jest zatrzymanie usługi SQL Serwera, a następnie utworzenie kopii wszystkich plików, związanych z nim (w szczególności plików z folderu \mssql\data). Jednak sposób ten nie jest w pełni funkcjonalny, ponieważ może nie pozwolić na odtworzenie baz danych indywidualnie i nie zapewnia możliwości przeprowadzenia odtwarzania bazy od punktu w czasie. Dlatego zalecane jest stosowanie kopii bezpieczeństwa SQL Serwera, a nie bezpośrednie tworzenie kopii plików (fizycznie baza danych SQL to plik(i) umieszczony w konkretnym miejscu na serwerze).

Można stworzyć kilka rodzajów kopii bezpieczeństwa w MS SQL Serwer.

- Kopia bezpieczeństwa bazy danych – tworzy kopię całej bazy danych, włączając w to tabele, indeksy, tabele systemowe i obiekty bazy danych (które są otwarte w tych tabelach systemowych). Kopia bezpieczeństwa bazy danych tworzy również kopię wpisów do dziennika transakcji, ale nie przechowuje pustych stron ani nie usuwa z bazy danych żadnych wpisów w tym dzienniku.

- Różnicowa kopia bezpieczeństwa bazy danych – tworzy kopię wszystkich stron danych, które były modyfikowane od czasu tworzenia ostatniej kopii całej bazy danych. Odtwarzanie z kopii tego typu jest szybsze niż z kopii bezpieczeństwa dziennika transakcji.

- Kopia bezpieczeństwa pliku i(lub) grupy plików – zakłada tworzenie kopii bezpieczeństwa jedynie wybranych plików lub grupy plików, a nie całej bazy danych. Jeżeli jedna tabela albo więcej tabel lub indeksów ma zostać umieszczonych w odrębnych grupach plików zamiast pozostawienia wszystkich danych i indeksów w domyślnej grupie plików, można niezależnie utworzyć kopię danych. Zaletą tego rozwiązania jest to, że jeśli pojedynczy dysk zostanie uszkodzony, a została zrobina kopia plików z tego dysku, można odtworzyć uszkodzone pliki bez potrzeby odtwarzania całej bazy danych.

- Kopia bezpieczeństwa dziennika transakcji – zawiera kopię wpisów wszystkich zmian, jakie zostały wykonane w bazie danych w konkretnym czasie. Zawiera wyrażenia uruchamiane przez użytkowników, jak również działania drugoplanowe systemu. Dzięki transakcjom, które są zapisywane w dzienniku, można odtworzyć wszystkie działania (transakcje). Inną korzystną cechą dziennika transakcji jest to, że można uruchomić ponownie transakcje do określonego punktu w czasie.

Dużo pracy zajmuje poprawne skonfigurowanie tworzenia kopii bezpieczeństwa i jej regularne testowanie. Odpowiedzialność za tworzenie kopii bezpieczeństwa spada na ogół na administratora bazy danych lub administratora systemu sieciowego. Dobrze jest okresowo sprawdzać kopie poprzez odtworzenie danych jednej z nich, aby przetestować serwer i upewnić się, że wszystko działa zgodnie z oczekiwaniami.

Można tworzyć kopie na dysku, taśmie, dysku sieciowym. Taśma jest nośnikiem preferowanym przez większość choć wolniejszym od dysku. Powinno się archiwizować dyskowe kopie bezpieczeństwa na taśmie, nawet jeśli są to kopie na dysku lokalnym lub innym dysku serwera.

SQL Serwer Management Studio wchodzący w skład MS SQL Serwer jest w pełni funkcjonalnym narzędziem w zakresie tworzenia kopii bezpieczeństwa i można przy jego pomocy wykonać każdą z omówionych wyżej typów kopii. Tworzenie kopii bezpieczeństwa baz danych i dzienników transakcji za pomocą SQL Serwer Management Studio jest dość proste, choć wymaga zrozumienia jego poszczególnych opcji i zachodzących w czasie archiwizacji procesów.

Poniżej znajduje się opis wykonania pojedynczego backupu i harmonogramu archiwizacji. Pełny opis działania narzędzi MS SQL Serwera, w tym narzędzi do archiwizacji, znaleźć można w szeroko dostępnych publikacjach na temat MS SQL Serwera.

Wykonanie archiwum

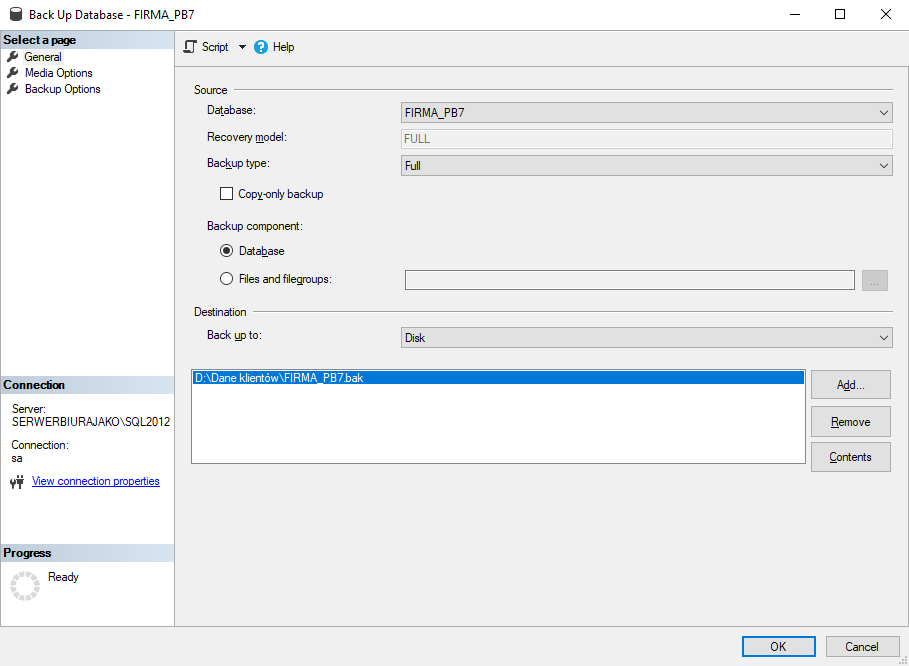

Wykonanie pojedynczego Backupu w SQL Serwer Management Studio.

Aby wykonać pojedynczy backup bazy danych należy otworzyć SQL Server Management Studio. Następnie:

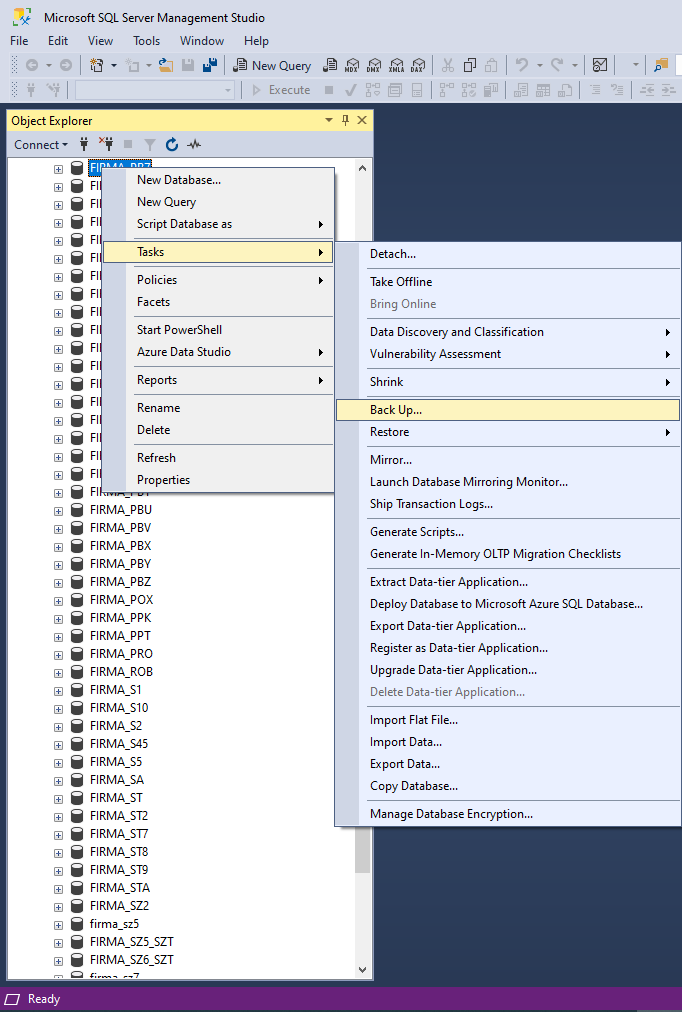

- Kliknąć prawym przyciskiem myszy na nazwę bazy, dla której ma zostać wykonane archiwum, rozwinąć menu Tasks i wybrać Back Up…

- Następnie przy wykonywaniu archiwum można ustawić między innymi :

Wykonanie planu Backupów SQL Serwer Management Studio

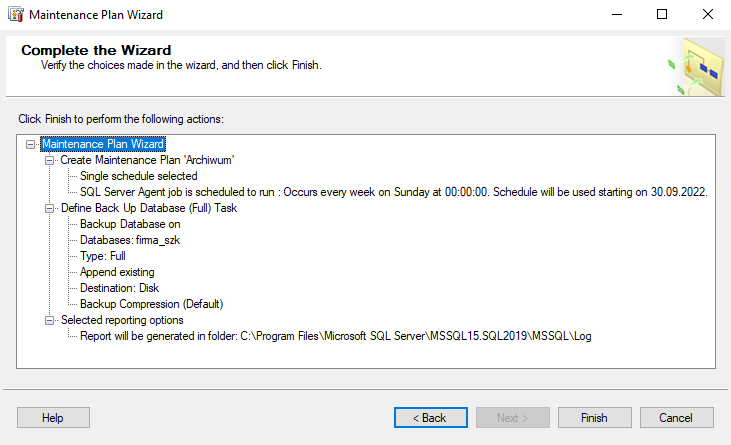

Plan backupów bazy/ baz danych jest możliwy do wykonania w ramach Planu zadań konserwacyjnych (Maintenance Plan). Aby zaplanować harmonogram wykonywania backupów bazy/ baz danych należy otworzyć SQL Server Management Studio. Następnie:

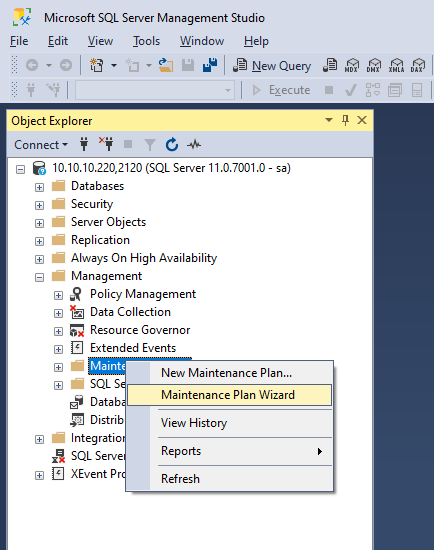

- Rozwinąć pozycję Management, kliknąć prawym przyciskiem myszy na Maintenance Plan, a następnie wybrać Maintenance Plan Wizard.

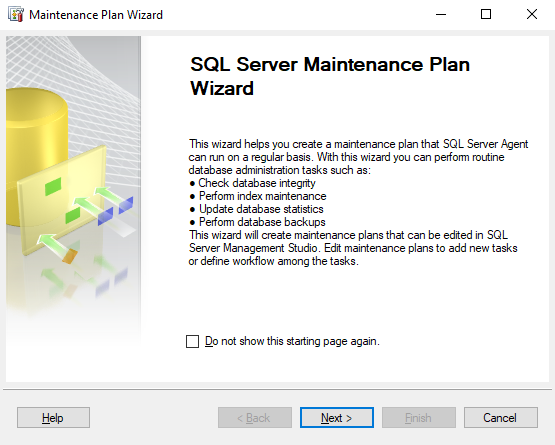

- Pojawi się okno kreatora Planu zadań konserwacyjnych serwera SQL.

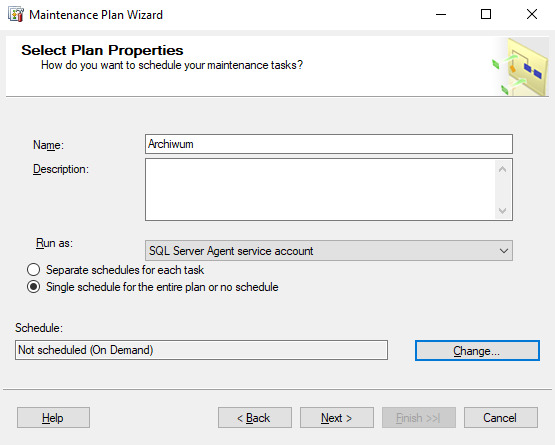

- Przechodząc Dalej należy podać nazwę dla Planu, określić czy ma zostać stworzony w ramach planu harmonogram dla każdego zadania osobno, czy jeden harmonogram dla wszystkich.

W miejscu tym można także skonfigurować tworzony harmonogram tj. wybrać jego rodzaj, częstotliwość wykonywania, wskazać konkretne dni, w których ma się wykonywać. W parametrze occurs ustala się czy archiwum ma być wykonywane raz dziennie, tygodniowo czy miesięcznie. Jeżeli zostanie wybrana opcja daily (dziennie) wówczas należy ustalić jeszcze ile razy dziennie ma być wykonywany backup. Dodatkowo w daily frequency ustala się godzinę o której ma być wykonany backup lub seria backupów w określonych odstępach czasu. Podsumowanie konfiguracji zostanie wyświetlone w sekcji Summary w polu Description.

W miejscu tym można także skonfigurować tworzony harmonogram tj. wybrać jego rodzaj, częstotliwość wykonywania, wskazać konkretne dni, w których ma się wykonywać. W parametrze occurs ustala się czy archiwum ma być wykonywane raz dziennie, tygodniowo czy miesięcznie. Jeżeli zostanie wybrana opcja daily (dziennie) wówczas należy ustalić jeszcze ile razy dziennie ma być wykonywany backup. Dodatkowo w daily frequency ustala się godzinę o której ma być wykonany backup lub seria backupów w określonych odstępach czasu. Podsumowanie konfiguracji zostanie wyświetlone w sekcji Summary w polu Description.

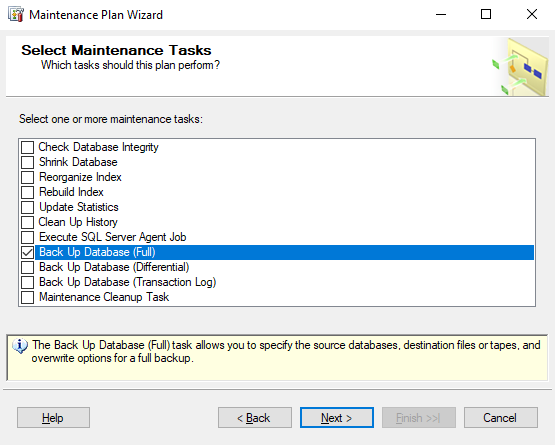

- Kolejnym krokiem jest wybór zadań jakie mają być wykonywane, w przypadku kopii bezpieczeństwa należy wybrać pozycję Back Up Database. Użytkownik może wybrać rodzaj backupu Full (pełna) lub Differential (różnicowa).

- Jeżeli wybrane zostało kilka zadań do wykonania to w kolejnym kroku można ustalić ich kolejność wykonania.

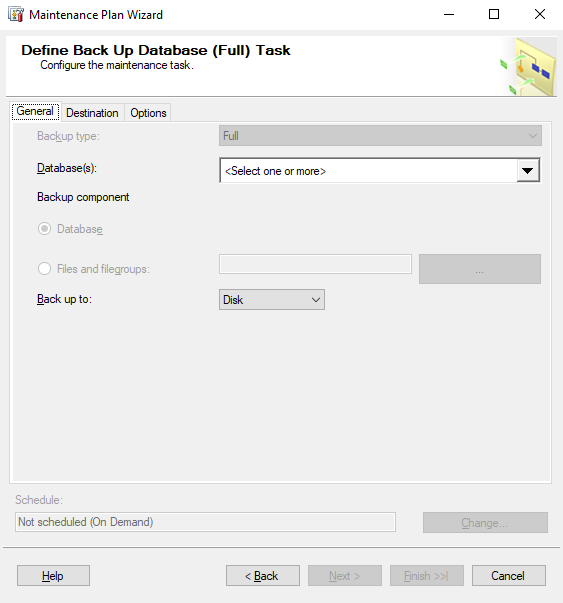

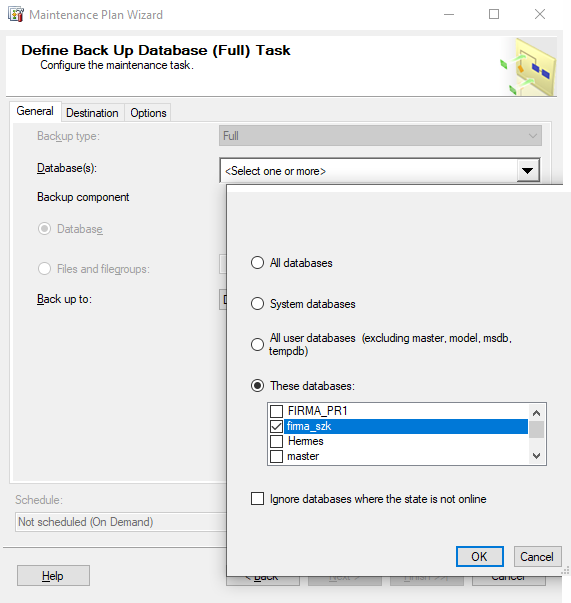

- Następnie należy wybrać, która baza ma być archiwizowana. W tym celu należy rozwinąć menu Databases i wskazać bazę danych.

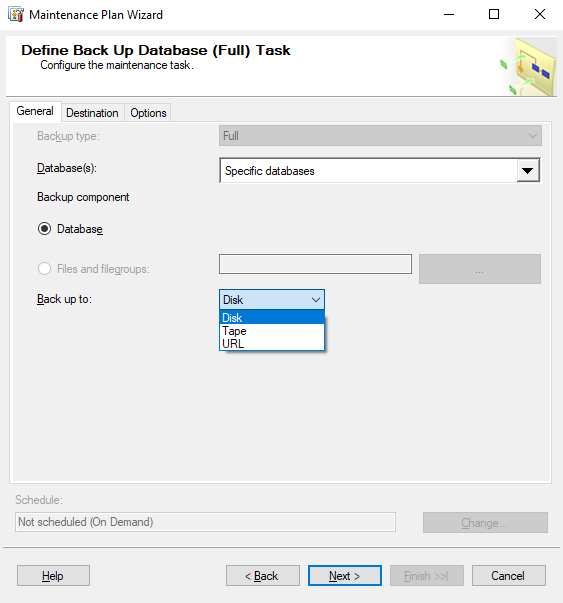

- Po wybraniu firmy do archiwizacji należy ustalić nośnik, na którym ma być zapisywany backup (disk, tape lub URL) oraz sposób tworzenia pliku archiwum. Jeżeli wybrana zostanie opcja Back up databasses across one or more files (zakładka Destination) wówczas możliwe będzie aby program zapisywał wszystko w jednym pliku (zastępując poprzedni backup) lub do jednego pliku dodawał kolejne backupy.

Natomiast jeżeli wybrana zostanie opcja Create a backup for every database wówczas każdy backup będzie tworzony jako osobny plik i katalog (w przypadku osobnego katalogu należy dodatkowo zaznaczyć parametr Create sub-directory for each database).

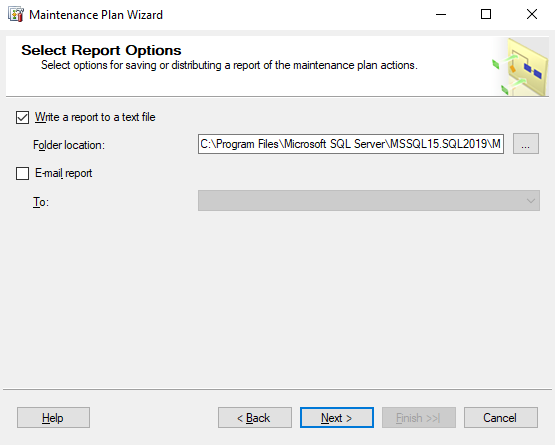

- W kolejnym kroku należy wskazać gdzie ma być zapisywany raport po wykonanym backupie i czy ewentualnie ma być wysłany emailem.

- Na końcu pojawi się okno z podsumowaniem, aby zatwierdzić Plan należy wybrać przycisk Finish.

Odtwarzanie kopii danych

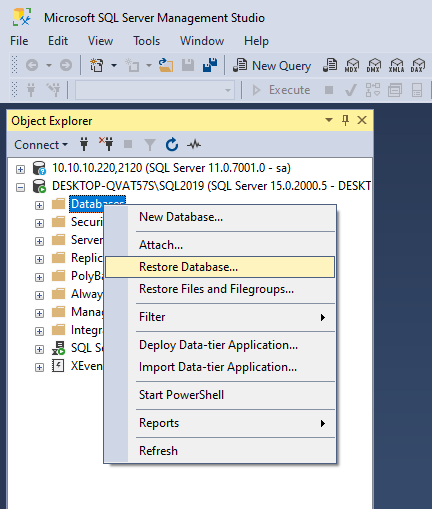

Aby odtworzyć backup bazy danych należy otworzyć SQL Serwer Management Studio.

Następnie:

- Kliknąć prawym przyciskiem myszy na pozycję Databases i wybrać opcję Restore Database…

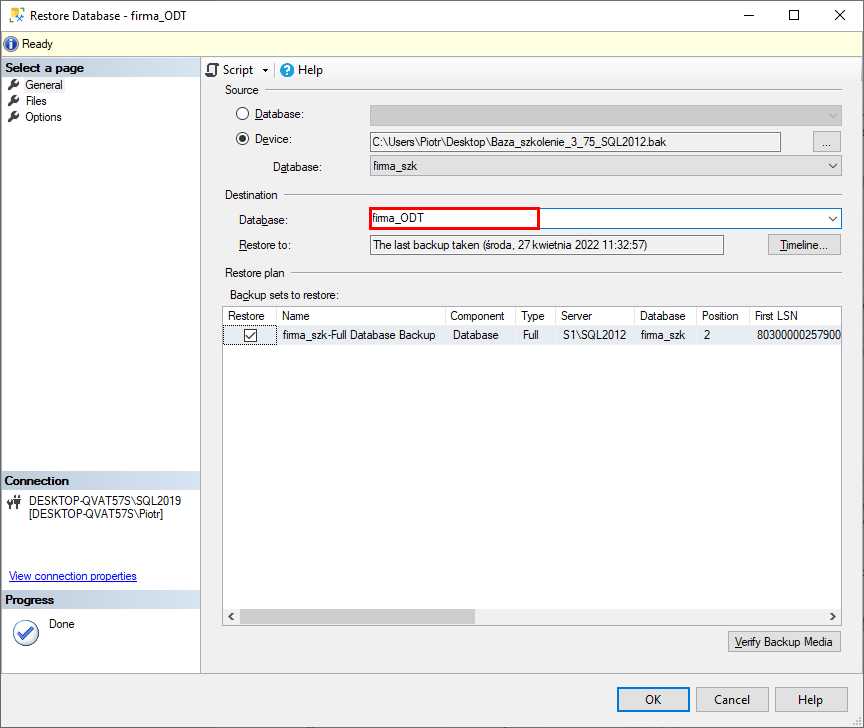

- Następnie należy wybrać ścieżkę backupu, który będzie odtwarzany, można to zrobić w sekcji Source po zaznaczeniu opcji Device.

- Należy wskazać plik zawierający backup danych (z rozszerzeniem .bak).

- Gdy w oknie pojawi się odpowiednia ścieżka należy wybrać przycisk OK.

- Następnie w sekcji Destination w polu Database należy określić pod jaką nazwą będzie odtwarzana baza. Aby baza była dostępna z poziomu programu Hermes SQL należy zadbać o właściwą strukturę nazwy bazy. Nazwa musi składać się z członu firma_ oraz maksymalnie trzyznakowego symbolu bazy np. firma_szk. Symbol bazy może zawierać litery i cyfry.

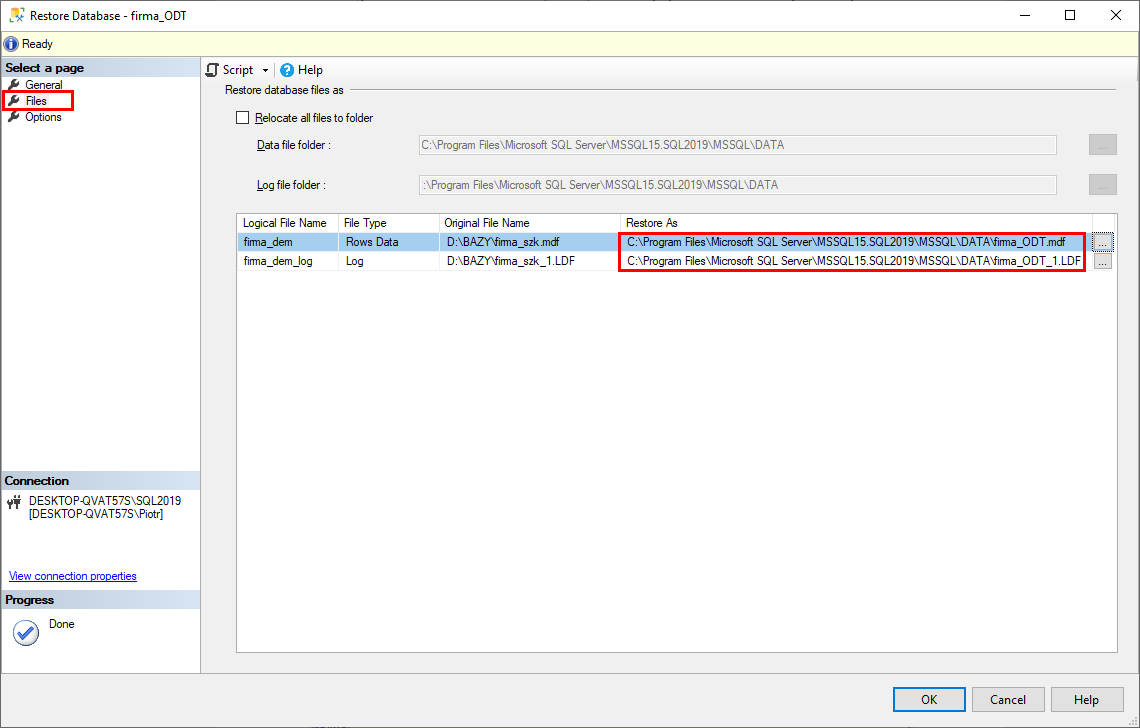

- Po wprowadzeniu nazwy i symbolu odtwarzanej firmy należy zweryfikować poprawność lokalizacji i nazw plików bazy danych. Można tego dokonać w zakładce Files (w tym konkretnym przykładzie plików firma_ODT.mdf i firma_ODT.ldf).

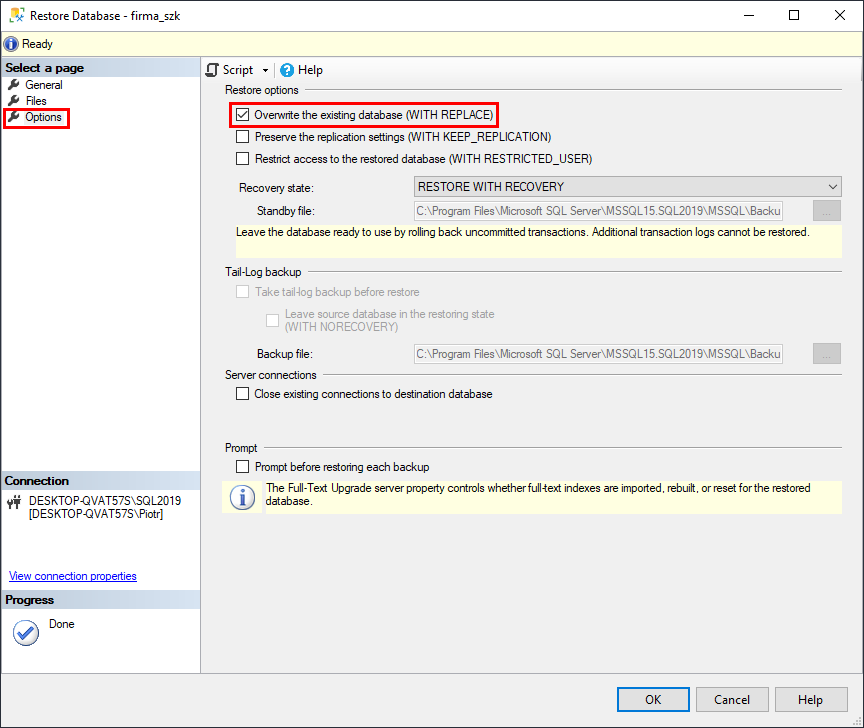

- Jeżeli odtwarzany jest backup do istniejącej bazy danych to należy zaznaczyć opcję Overwrite the existing database (With replace) w zakładce Options.

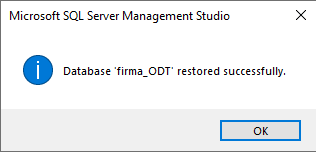

- Po wybraniu OK nastąpi odtworzenie backupu bazy danych.

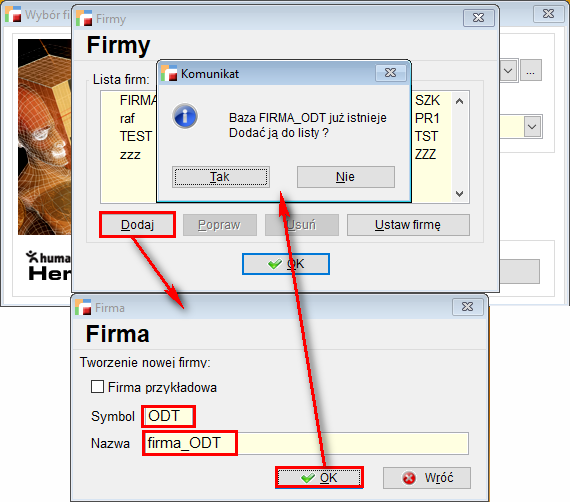

- Aby firma była widoczna na liście firm do wyboru w programie należy dodać ją przy użyciu symbolu oraz nazwy podanej podczas backupu.

Nowe logowanie

Informacje ogólne

Od wersji 3.32 dodana została nowa możliwość logowania do systemu. Nowe logowanie polega na podaniu użytkownika i hasła, po którym nastąpi wybór firmy, spośród tych, do których użytkownik ma dostęp. Jeżeli jest to tylko jedna firma, wybór nie będzie konieczny.

Dzięki temu proces autoryzacji systemu będzie sprawniejszy i szybszy, jak również bezpieczniejszy.

UWAGA !

Wybór sposobu logowania do programu jest globalny w obrębie jednego serwera (instancji) i nie jest możliwe ustalenie, by część użytkowników używała starego systemu logowania, a reszta – nowego.

Jest to ograniczenie dotyczące serwera.

Jak skorzystać z nowego sposobu logowania

Aby skorzystać z tego sposobu należy:

- Krok 1.

Jeżeli jeszcze nie zostało to zrobione, należy skonfigurować w systemie operatorów poszczególnych firm. Dotyczy to przede wszystkim firm rozpoczynających prace. Następnie wyjść z programu.

- Krok 2.

Następnie należy sprawdzić z poziomu Microsoft SQL Server Management Studio czy w bazie danych HERMES znajdują się tabele:- HIST_H,

- PARAM_H,

- OPE_FRM

- OPERATORZY,

Jeżeli tak należy je usunąć. Tabele te zostaną założone automatycznie po uruchomieniu programu.

- Krok 3.

Do tabeli HMCONFIG należy dodać rekord. Kolumna PARAMETR powinna zawierać tekst LOGIN_NEW, a kolumna WARTOSC powinna zawierać 1.

- Krok 4.

Po wykonaniu powyższych czynności należy uruchomić program. System automatycznie doda konto administratora systemu.

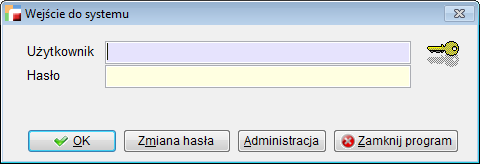

Po uruchomieniu pojawi się nowe okno logowania (zrzut poniżej). Przy pierwszym logowaniu w pole Użytkownik należy wpisać Szef (pierwsza litera duża), hasło natomiast zostawić puste.

Formularz Logowania

- Krok 5.

Na tym etapie użytkownik Szef nie dostanie się do żadnej firmy na tym serwerze. Dlatego należy użyć przycisku Administracja. Program wtedy wymusi zmianę hasła. Stare hasło należy zostawić puste, nowe należy podać i potwierdzić.

Podobnie system zareaguje jeśli zamiast w przycisk Administracja klikniemy przycisk OK. Aczkolwiek w tej sytuacji po zaakceptowaniu hasła, pojawi się komunikat, że użytkownik nie jest przypisany do żadnej firmy i program zostanie automatycznie zamknięty.

- Krok 6.

Za pomocą formularza Administracja, należy dodać nowe konta użytkowników, przypisać im użytkowników w poszczególnych firmach, i ewentualnie skonfigurować parametry, jakie powinno spełniać hasło użytkownika.

Formularz Administracja

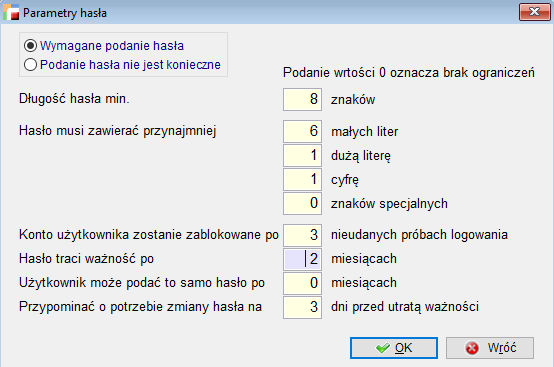

Konfiguracja parametrów hasła.

Konfiguracja parametrów hasła dostępna jest po użyciu przycisku Parametry hasła na formularzu Administracja.

Na tym formularzu możemy ustalić:

- Czy hasło w ogóle jest wymagane.

- Jaka powinna być jego minimalna długość.

- Ile (minimum) małych, dużych liter, cyfr i znaków specjalnych powinno zawierać hasło.

- Po ilu nieudanych próbach logowania konto zostanie zablokowane.

- Po jakim czasie (w miesiącach) trzeba będzie je zmienić.

- Po jakim czasie (w miesiącach) użytkownik będzie mógł użyć tego samego hasła po raz kolejny.

- Ile dni przed utratą ważności hasła informować o tym użytkownika.

UWAGA!

Zmiana parametrów hasła nie wpłynie na hasła już istniejące w systemie, poza ilością nieudanych prób prowadzących do zablokowania konta, czasem, po jakim można użyć tego samego hasła i informowaniem o utracie ważności hasła. Pozostałe parametry mają wpływ na hasło przy jego kolejnej

Konfiguracja konta użytkownika.

Konta użytkownika konfigurujemy przy użyciu opcji Użytkownicy. Po kliknięciu w opcje pojawi się lista użytkowników. Przy pierwszej konfiguracji lista będzie pusta.

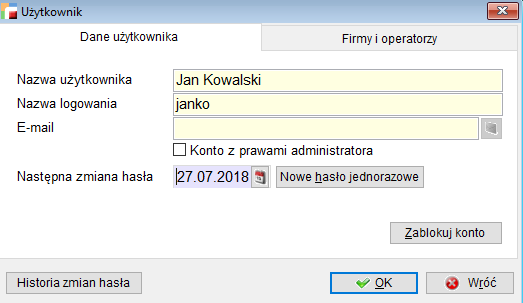

a) Zakładka Dane użytkownika

Konfigurując konto użytkownika w zakładce Dane użytkownika :

- podajemy jego nazwę i nazwę logowania (login),

- określamy, czy konto ma prawa administratora (tylko tacy użytkownicy mogą wykonywać czynności administracyjne),

- podajemy kiedy użytkownik będzie musiał zmienić hasło (data jest wypełniana automatycznie podczas zmiany hasła zgodnie z odpowiednim parametrem hasła, ale w tym miejscu można ją zmienić).

- Można również wygenerować użytkownikowi hasło jednorazowe, które będzie musiał podać i od razu zmienić przy kolejnym wejściu do programu.

Hasło jednorazowe jest losowo generowanym ciągiem 10 liter i cyfr i nie spełnia wymogów ustalonych w parametrach hasła. Po wygenerowaniu nie jest nigdzie widoczne, można je wydrukować korzystając z przycisku, który pojawi się po jego wygenerowaniu.

- Można również zablokować lub odblokować konto użytkownika. Przy odblokowywaniu konta można wygenerować dla niego nowe hasło jednorazowe, lub zostawić stare.

Konfiguracja konta użytkownika

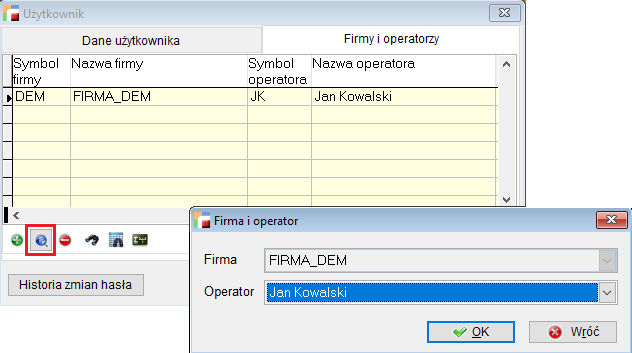

b) Zakładka Firmy i operatorzy

Druga zakładka Firmy i operatorzy służy do przypisania konta do użytkowników w poszczególnych firmach. Dla jednej firmy można, oczywiście, wybrać tylko jednego operatora.

UWAGA!

Wybór nowego sposobu logowania oznacza, że przestają działać dotychczasowe hasła użytkowników w poszczególnych firmach. Nie jest możliwe w żaden sposób przepisanie ich do nowych kont użytkowników, ponieważ po zaszyfrowaniu nie można ich odczytać, a nowy sposób logowania używa innego, bardziej zaawansowanego sposobu szyfrowania haseł.

Użytkownik nie ma dostępu do ustawień swojego konta, jest to bowiem czynność zarezerwowana dla użytkowników posiadających uprawnienia administratora.

Oczywiście po wejściu do firmy działają uprawnienia poszczególnych operatorów związane z ich profilami w systemie.

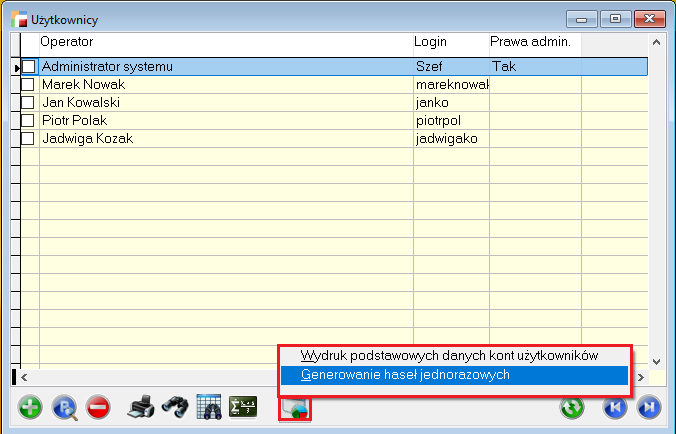

c) Zestawienie i inne operacje (F12)

Pod F12 w tabeli użytkowników można:

- wydrukować podstawowe dane kont (hasła jednorazowe dla większej ilości użytkowników)

- wygenerować hasła jednorazowe dla zaznaczonych.

UWAGA!

Tabela nie zapamiętuje wyglądu i rozmiaru, nie można również edytować zapytania SQL. Jest to spowodowane tym, że mechanizmy te działają w ramach firmy i operatora, a te są jeszcze niedostępne przed zalogowaniem.

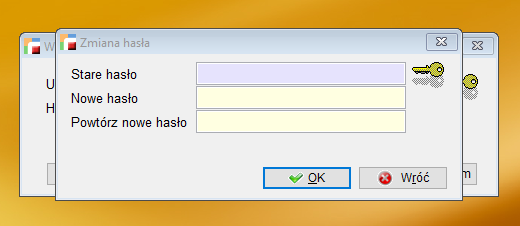

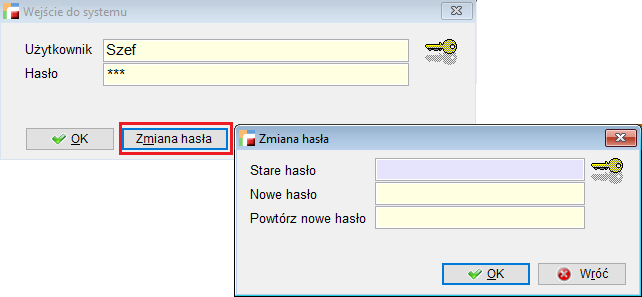

Zmiana hasła.

Każdy użytkownik może zmienić hasło w dowolnym momencie. W tym celu na ekranie logowania należy użyć przycisku Zmiana hasła.

Na pojawiającym się formularzu należy podać stare hasło, nowe hasło i je potwierdzić.

Jeżeli hasło spełnia wymagania ustalone w opcji Parametry hasła, obok pola pojawi się zielona ikona check, jeżeli nie – czerwony krzyżyk.

Klikając na tej ikonie można się dowiedzieć, jakie są wymagania musi spełniać hasło, aby zostało zaakceptowane przez program.

Logowanie automatyczne.

Nowy sposób logowania działa również podczas automatycznego logowania. Kolejność parametrów jest identyczna (symbol firmy, login użytkownika, hasło), jak przy starym logowaniu. Jeżeli podany inny symbol firm do których użytkownik nie jest przypisany, program zapyta o firmę przy zalogowaniu. Jeżeli zostanie podany login użytkownika i nie zostanie podane hasło, program wyświetli ekran logowania, w którym nie będzie można zmienić użytkownika. Podanie wszystkich trzech parametrów umożliwi automatyczne wejście do firmy.

Zmiany wprowadzone w wersji 3.33

W wersji 3.33 wprowadzono zmiany w nowym sposobie logowania:

- Jeżeli w tabeli HMCONFIG bazy HERMES parametr LOGIN_NEW będzie miał wartość 2, użytkownicy będą się logować do systemu bez zmian, ale przycisk Administracja na formularzu wyboru firmy i operatora umożliwi zmianę parametrów dotyczących nowej metody logowania.

- Dodano adres e-mail do użytkownika oraz możliwość wysłania hasła jednorazowego poprzez e-mail.

- Podczas edycji operatorów danej firmy, jeżeli jest dokonywane przez operatora firmy, którego konto jest połączone z kontem użytkownika z prawami administratora, po zapisaniu danych wyświetlony zostanie formularz umożliwiający połączenie konta operatora firmy i użytkownika systemu.

Możliwe jest dodanie nowego użytkownika – w takim wypadku przeniesione zostaną nazwa operatora i e-mail, oraz uzupełniona tabela łącząca konta, albo wybór już istniejącego użytkownika systemu.

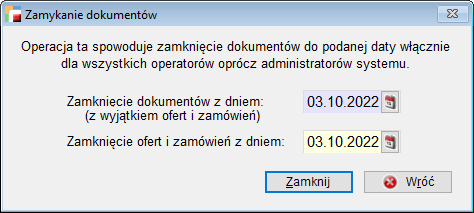

Zamykanie dokumentów

Operacja ta blokuje dostęp do dokumentów wystawionych przed datą zamknięcia wszystkim operatorom nie posiadającym pełnego zakresu uprawnień – ADMIN.

W ten sposób można zabezpieczyć dokumenty przed późniejszymi przypadkowymi zmianami. Nie jest to czynność obowiązkowa. Ponadto administrator może wybranemu operatorowi zmienić indywidualne datę zamknięcia w opcji Konfiguracja – > Operatorzy.

Przenoszenie dokumentów do KH

Funkcja ta dokonuje przeniesienia dokumentów do modułu Księga Handlowa.

Po wyborze tej opcji pojawi się okno dialogowe takie jak poniżej.

Pozwala ono dokonać wstępnej selekcji dokumentów przenoszonych do KH.

Można przenieść dokumenty ze wskazanego okresu, oddziału, magazynu, może to być konkretny rodzaj dokumentów np. tylko dokumenty zakupu FZ i tylko ze wskazanego rejestru.

Wybór przycisku OK otwiera kolejne okno zawierające dokumenty wstępnie wyselekcjonowane.

Dokumenty, które mają zostać przeniesione należy zaznaczyć, wybierając przycisk Zaznacz wszystkie (ustawia znacznik dla wszystkich dokumentów) lub klikając myszą w polu znacznika przy dokumencie.

Wybór przycisku OK spowoduje przeniesienie do Księgi Handlowej zaznaczonych dokumentów.

Dokumenty przeniesione do księgowości stają się niemodyfikowalne. Jeśli jakiś dokument trafi do Księgi Handlowej pomyłkowo, to można go z niej usunąć dopóki nie zostanie zaksięgowany.

Włącz/wyłącz KH

Opcje te pozwalają włączyć lub wyłączyć z pracy moduł Księga Handlowa. Zanim poprawnie zostanie wdrożony moduł, można go czasowo wyłączyć z pracy.

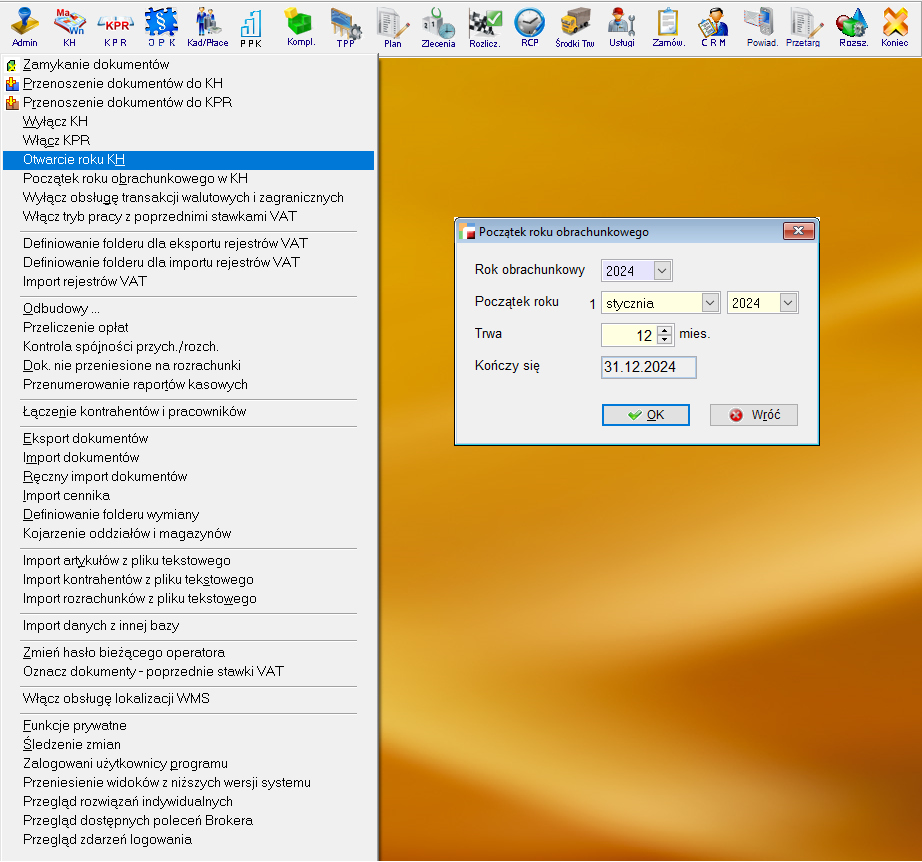

Otwarcie i początek roku w KH

Opcje te służą do otwarcia nowego roku obrachunkowy i ustalenia jego początku dla Księgi Handlowej.

Te same operacje można wykonać bezpośrednio w module Księga Handlowa.

⇒ patrz: Księga Handlowa -> Okresy

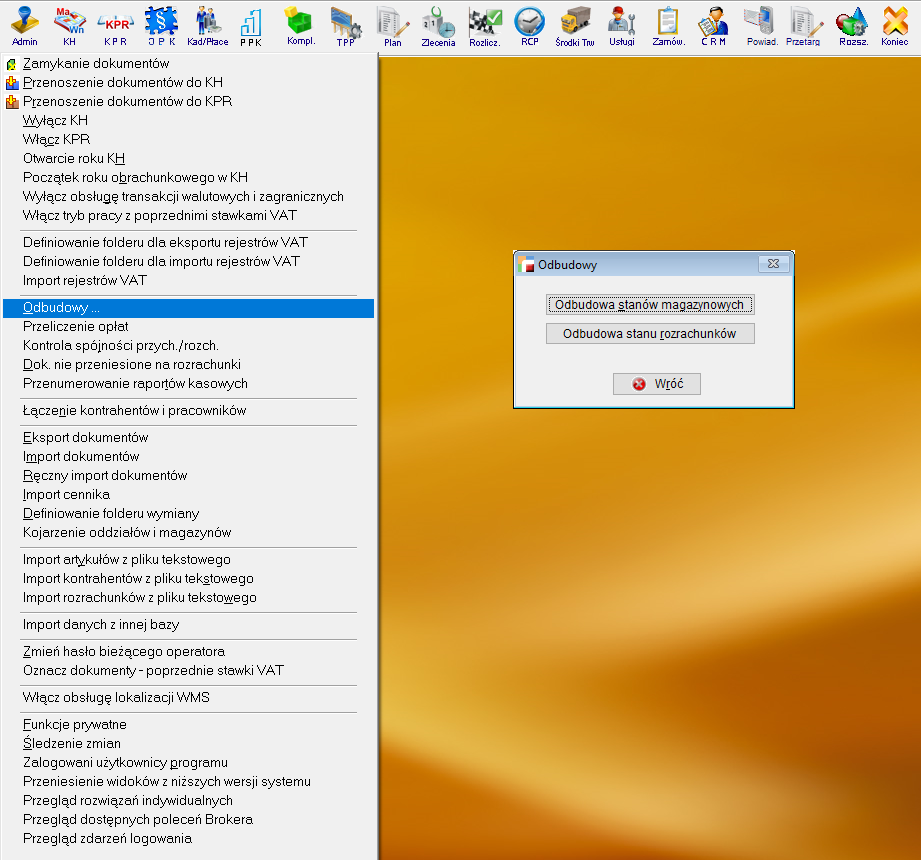

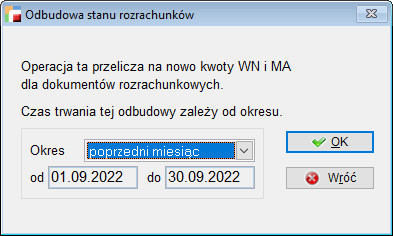

Odbudowy

Wybierając z menu Administracja opcję Odbudowy zostanie wywołane okno Odbudowy.

Z tego poziomu dostępne są opcje naprawcze:

- Odbudowa stanów magazynowych i rezerwacji,

- Odbudowa rozrachunków.

Dzięki tym opcjom możliwa jest naprawa danych zgodnie z wybranymi okresami, czy też symbolami artykułów oraz magazynów w razie niespójności.

⇒ patrz: Kontrola spójności

Kontrola spójności

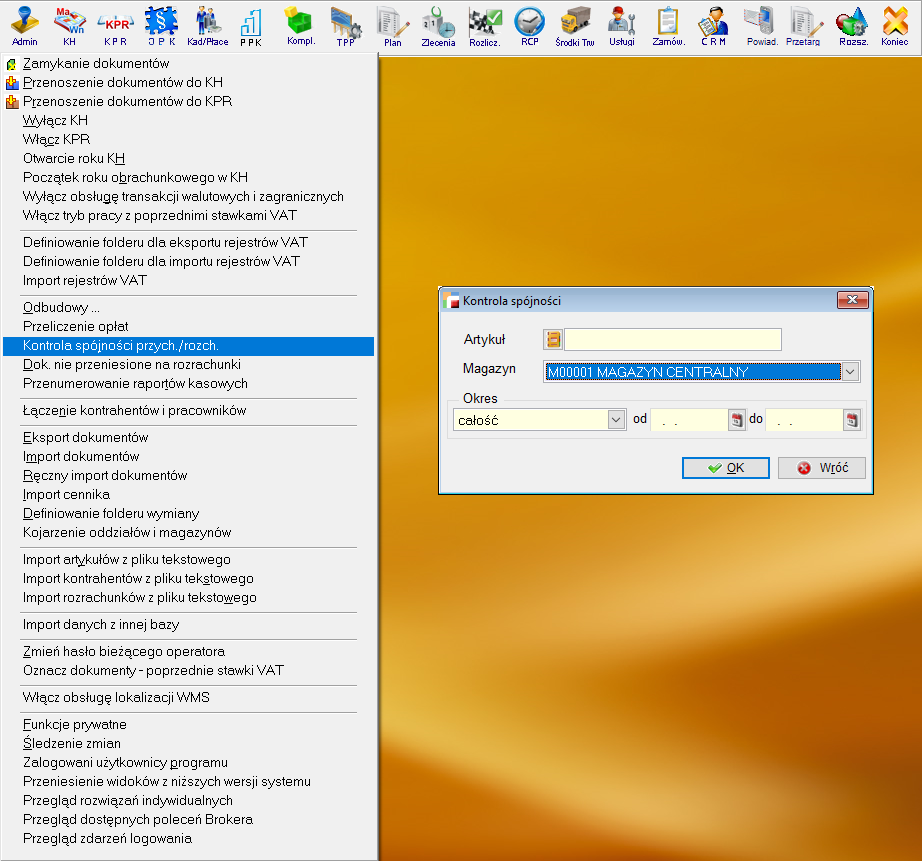

Po wybraniu z menu Administracja opcji Kontrola spójności przych./ rozch. pojawia się okno Kontrola spójności.

Kontrola spójności w tabelach przychodowo – rozchodowych umożliwia analizę dokumentów pod względem niespójności tabel przychodowo – rozchodowych, takich jak:

- Brak powiązania pomiędzy pozycjami tabel:

- Pozycja bez powiązania w tabeli przych,

- Pozycja bez powiązania w tabeli rozch,

- Pozycja bez powiązania w tabeli zwroty,

- Powtórzona kilka razy ta sama pozycja:

- Powtórzona pozycja w tabeli przych,

- Powtórzona pozycja w tabeli rozch,

- Brak w tabelach przychodowo – rozchodowych pozycji, które wystąpiły na dokumentach:

- Brak pozycji w tabeli przych,

- Brak pozycji w tabeli rozch.

Niespójności takie mogą zaistnieć w wyniku awarii systemu komputerowego, polegającej najczęściej na nieprawidłowej pracy sieci lub serwera.

Pierwszy selektor pozwala wybrać wszystkie towary (w takiej sytuacji nie wskazuje się artykułu z listy) lub tylko jeden artykuł.

W drugim selektorze można wybrać wszystkie magazyny lub tylko jeden.

Trzeci selektor daje możliwość zawężenia analizowanych danych do wybranego okresu. Umożliwia to analizę danych np. tylko z bieżącego roku. Czas przeprowadzenia kontroli wzrasta wraz z długością okresu – zalecane jest cykliczne przeprowadzanie kontroli.

W wyniku wykonania funkcji program wyświetli komunikat o braku niespójności.

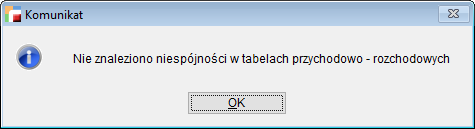

W przypadku wykrycia niespójności zostanie wyświetlona tabela wykrytych niespójności.

Do naprawy niespójności należy używać opcji dostępnych w programie – na zasadzie powtórzenia błędnie wykonanych operacji:

- usunąć niepoprawną pozycję z dokumentu i wprowadzić ją ponownie,

- usunąć cały dokument i ponownie go wprowadzić, itp.

Tylko czasami usunięcie niespójności może wymagać bezpośredniej ingerencji w bazę danych. Konieczne jest wtedy skontaktowanie się z serwisantem systemu lub bezpośrednio z serwisem producenta.

Kontrola spójności przychodów i rozchodów nie wychwytuje błędu polegającego na usunięciu całej zawartości dokumentu wraz z zapisami rozchodowymi lub przychodowymi.

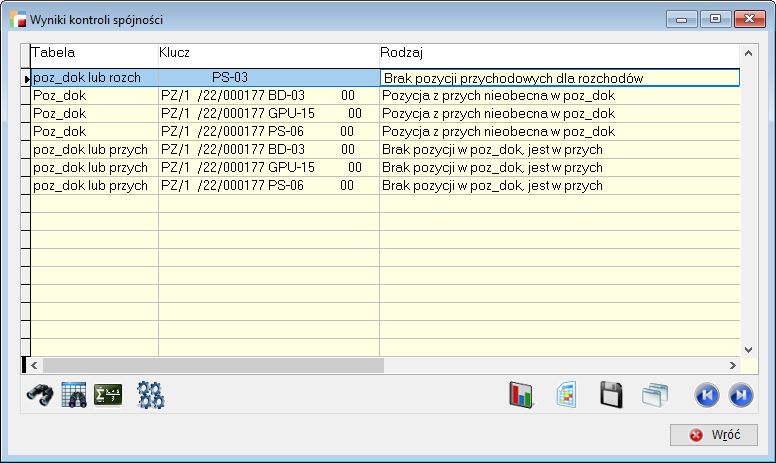

Dokumenty nieprzeniesione na rozrachunki

Po wybraniu z menu Administracja opcji Dok. nieprzeniesione na rozrachunki wyświetlony zostanie komunikat informujący o działaniu funkcjonalności, z możliwością kontynuowania lub przerwania operacji.

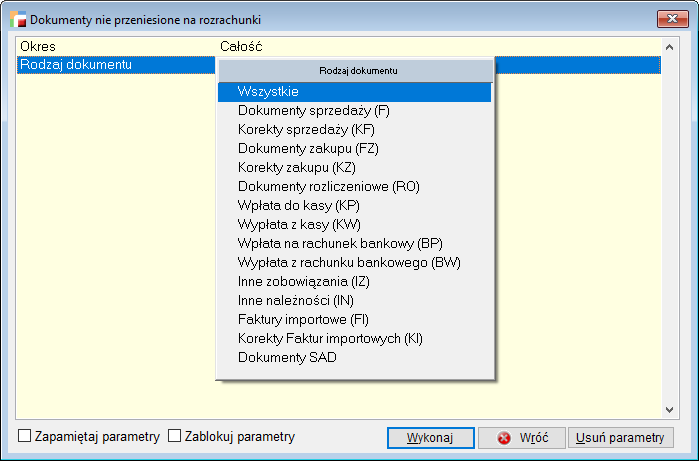

Po wybraniu Kontynuuj pojawi się okno Dokumenty nieprzeniesione na rozrachunki z możliwością wskazania Okresu oraz Rodzaju dokumentu.

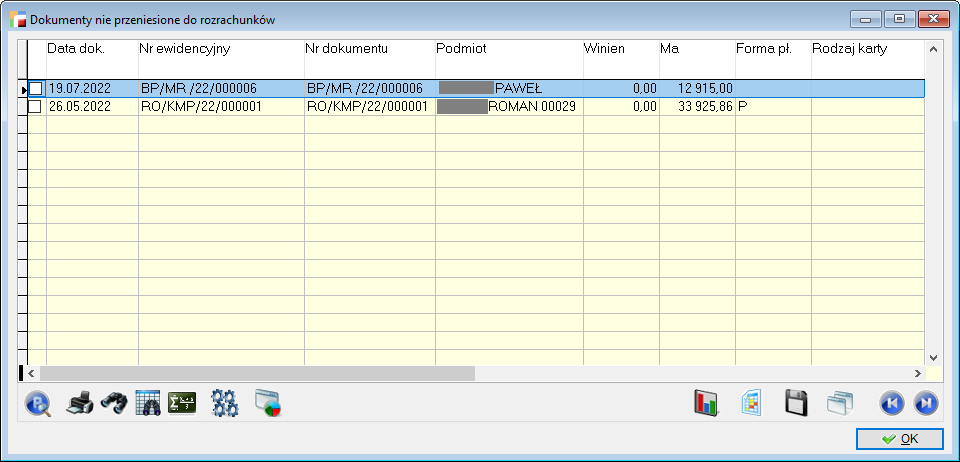

Zestawienie umożliwia podgląd dokumentów nieprzeniesionych do rozrachunków.

Należy pamiętać, że nie wszystkie dokumenty w tym zestawieniu w sposób przypadkowy nie trafiły na rozrachunki. Zdarzyć się może, że w tym zestawieniu pojawią się również dokumenty, które nie trafiły do raportu kasowego. W tym przypadku należy zmienić formę płatności na inną niż gotówka – wyjść z zapisem dokumentu a następnie ponownie zmienić formę płatności na gotówkę.

Dokumenty nieprzeniesione na rozrachunki prezentowane są w tabeli, w której można wyszukiwać interesujące nas pozycje poprzez opcje Szukaj i Filtry.

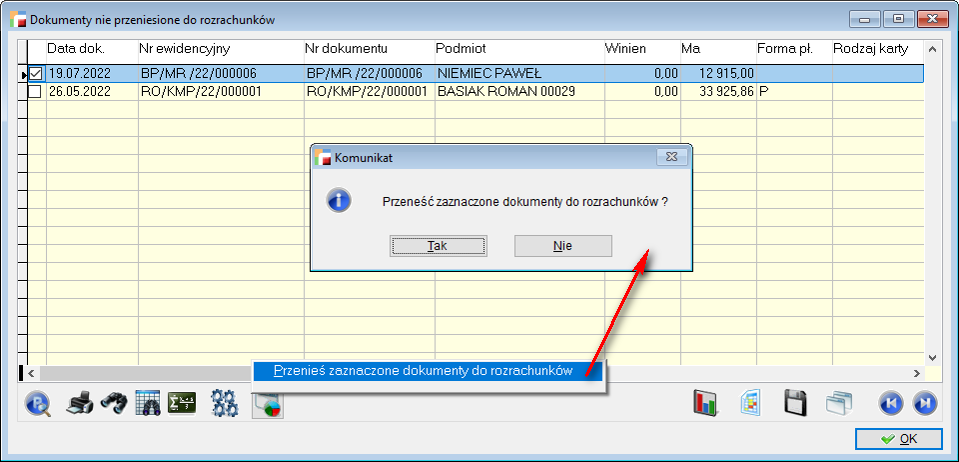

Używając opcji Operacje -> Przenieś dokument do rozrachunków można przywrócić wskazany w tabeli dokument z powrotem na rozrachunki.

Przenumerowanie raportów kasowych

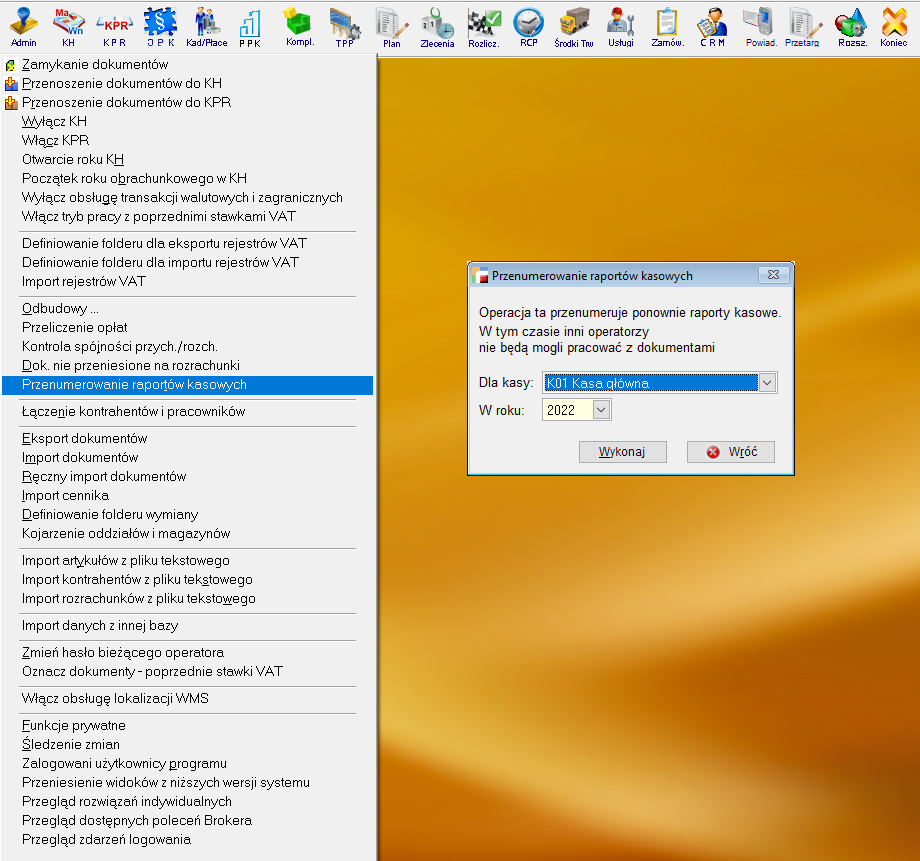

Wybierając z menu Administracja opcję Przenumerowanie raportów kasowych zostanie wywołane okno o takiej samej nazwie z możliwością wyboru dla jakiej kasy oraz w jakim roku ma zostać dokonane przenumerowanie raportów kasowych.

Użycie tej opcji spowoduje powtórne ponumerowanie raportów kasowych według ich daty.

Sytuacja niezgodności numeracji z datami może mieć miejsce, gdy manipulując datami przy rejestrowaniu dokumentów zrobiono to w niewłaściwej kolejności. Program przenumerowuje wszystkie raporty we wskazanej kasie w danym roku.

Łączenie kontrahentów i pracowników

Wybierając z menu Administracja opcję Łączenie kontrahentów i pracowników wyświetlony zostanie komunikat informujący o możliwym długim trwaniu operacji.

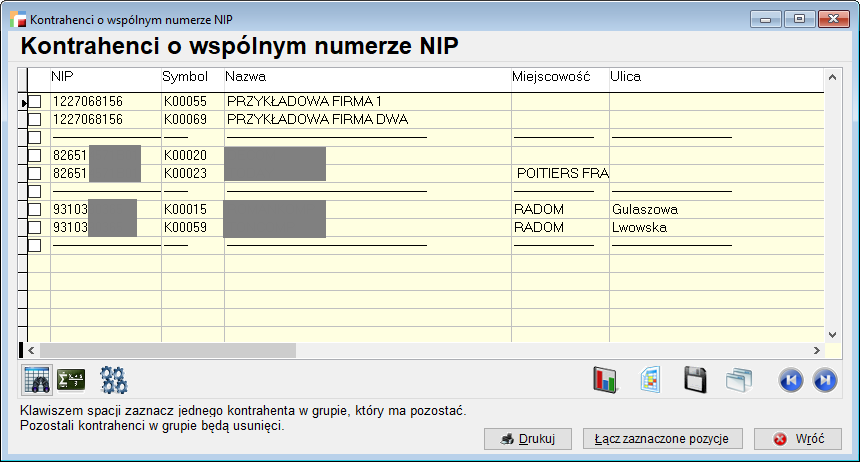

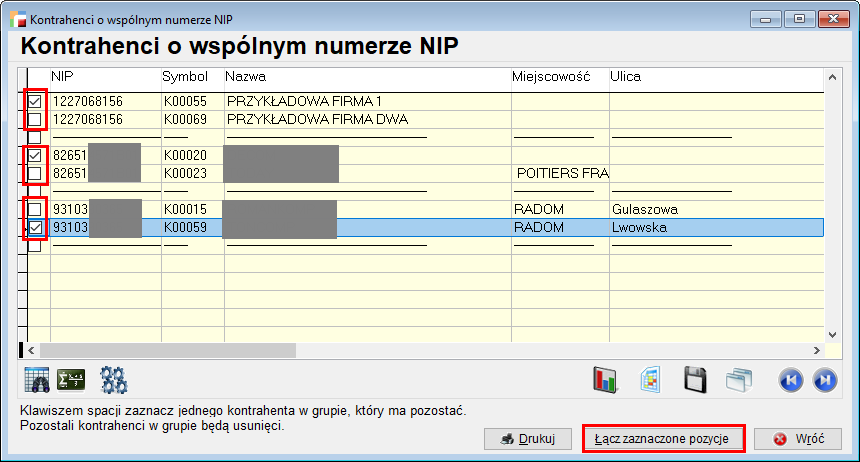

Po wybraniu Kontynuuj program prezentuje w tabeli kontrahentów i pracowników o wspólnym numerze NIP.

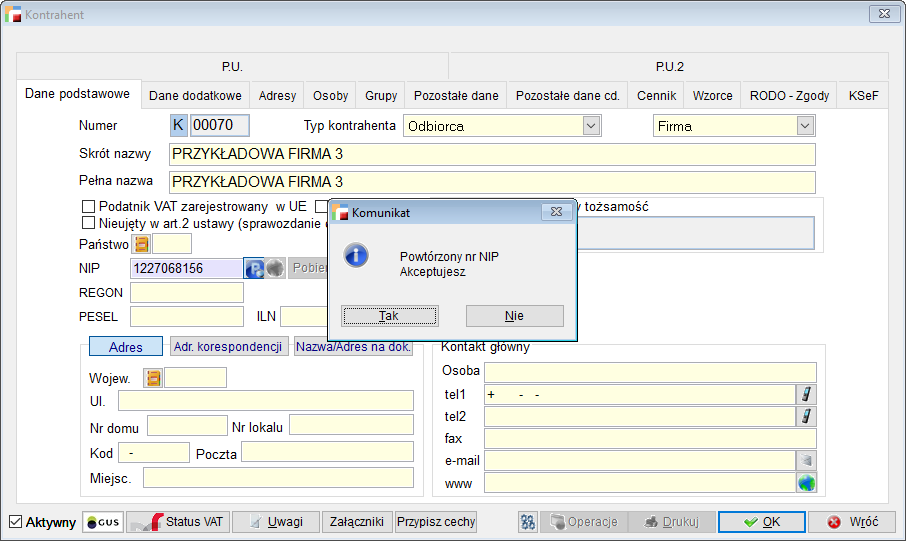

Powtórzenia te biorą się zazwyczaj z niedbałości operatorów, którzy dodają danego kontrahenta lub pracownika wielokrotnie pomimo, że program ostrzega o powtórzonym numerze NIP.

Inną przyczyną powtórzeń jest posiadanie przez danego kontrahenta sieci oddziałów np. Centrala i poszczególne sklepy. W programie taki klient powinien wystąpić tylko raz, a jego sklepy należy wpisywać do tabeli oddziałów danego klienta. Płatnikiem na fakturze jest dany klient, a odbiorcą towaru wskazany z listy sklep.

W powyższej tabeli wskazuje się klawiszem spacji tego kontrahenta, który ma pozostać. Inne pozycje tego kontrahenta pozostaną usunięte, a ich dokumenty zostaną przyporządkowane jednemu, wskazanemu kontrahentowi. Operacja ta wykona się po naciśnięciu przycisku Łącz zaznaczone pozycje.

Import artykułów z pliku tekstowego

Do systemu można zaimportować dane o artykułach z innych systemów, przygotowane w formie pliku tekstowego.

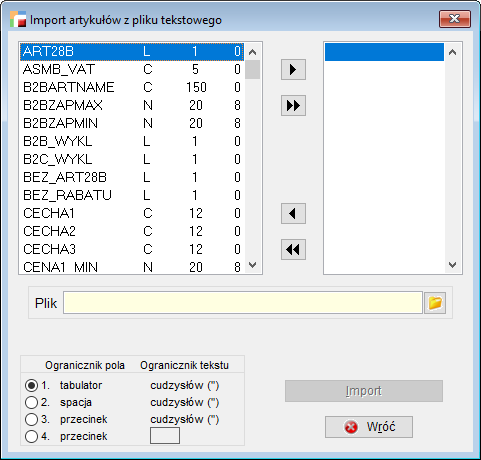

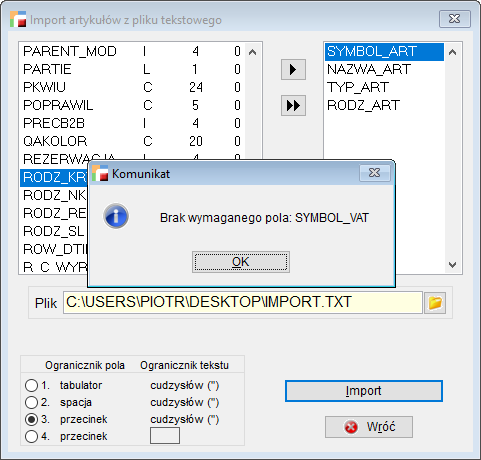

Mechanizm do obsługi importu jest wywoływany z poziomu menu Administracja. W celu uruchomienia go należy wybrać opcję Import artykułów z pliku tekstowego. W efekcie pojawi się formularz importu.

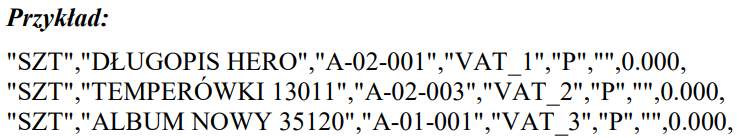

Poszczególne pola w pliku tekstowym powinny oddzielone być zgodnie z wybranym Ogranicznikiem pola np. przecinkami, a dane tekstowe znajdować się w podwójnych cudzysłowach – Ogranicznik tekstu.

UWAGA! Plik tekstowy wykorzystywany do importu powinien być zgodny z kodowaniem Windows-1250 (ANSI). W przeciwnym razie nazwy zawierające polskie znaki zostaną nieprawidłowo zaimportowane.

To jakie dane o artykułach będą importowane do systemu zależy wyłącznie od Użytkownika. Tabela po lewej stronie okna dialogowego zawiera listę pól tabeli ARTYKULY wraz z ich typami oraz długościami. Tabela po prawej – pola wybrane przez Użytkownika. Przyciski między nimi służą do przenoszenia podświetlonych pól pomiędzy tabelami, a pole Plik wraz ze znajdującym się obok przyciskiem do wskazywania pliku tekstowego, w którym znajdują się dane do importu.

UWAGA! Pola powinny być wybierane w kolejności występowania w pliku tekstowym.

Aby import się powiódł, niezbędne są następujące pola:

- symbol_art – symbol artykułu

- nazwa_art – nazwa artykułu,

- symbol_vat – symbol stawki VAT (“EX” dla 0ex, “UE” dla 0ue, “VAT_1” dla 23%, “VAT_2” dla 8%, “VAT_3” dla 0%, “VAT_4” dla zwolnionej, “VAT_5” dla 5%, “VAT_6” dla 7%; jeżeli dany artykuł nie podlega ustawie o podatku VAT, należy pozostawić symbol nieuzupełniony)

- typ_art – typ artykułu,

- rodz_art – rodzaj artykułu.

Pusty symbol stawki VAT oznacza nie podlega ustawie o podatku VAT. Jeżeli wybrane zostały pola będące kluczami obcymi relacji z innymi tabelami (np. SYMBOL_JM – tabela JM), również te tabele zostaną uzupełnione pozycjami o symbolach znalezionych w pliku tekstowym. Nazwy i ewentualne dodatkowe informacje pozostaną puste i powinny zostać uzupełnione przez Użytkownika.

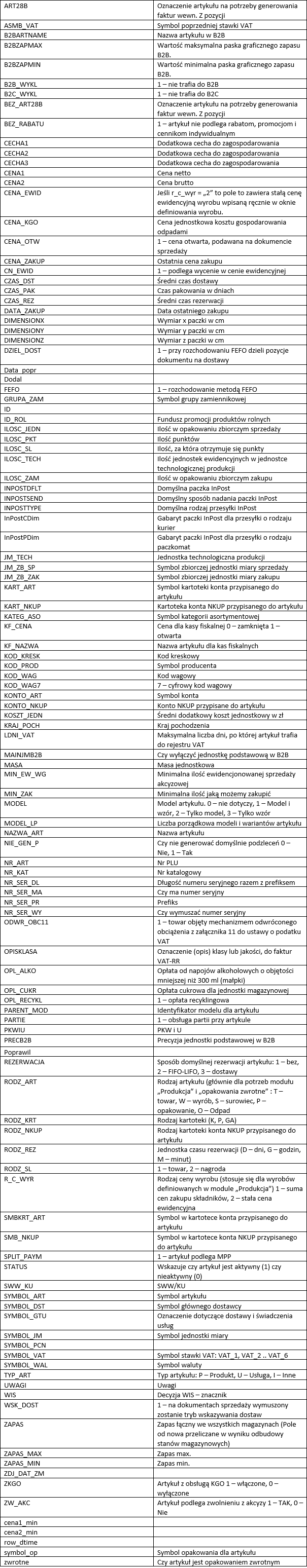

Opis pól tabeli ARTYKULY:

Import kontrahentów z pliku tekstowego

Do systemu można zaimportować dane o kontrahentach z innych systemów, przygotowane w formie pliku tekstowego.

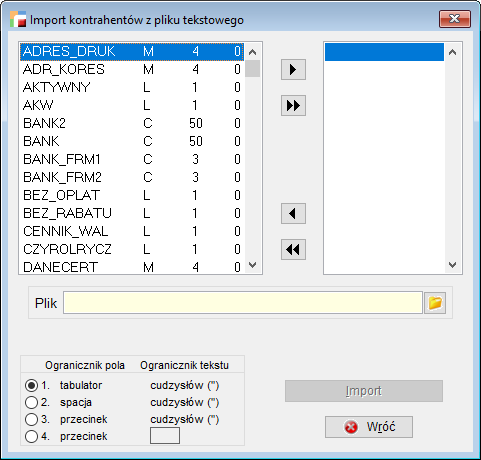

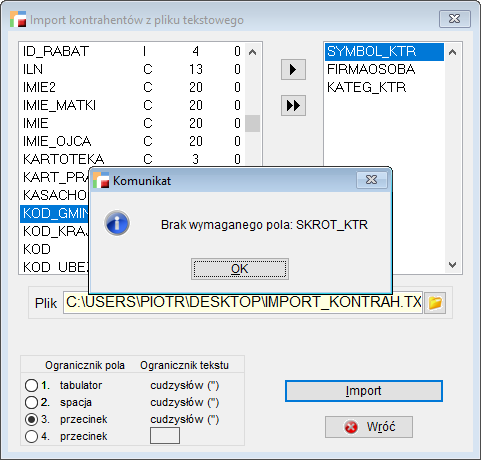

Mechanizm do obsługi importu jest wywoływany z poziomu menu Administracja. W celu uruchomienia go należy wybrać opcję Import kontrahentów z pliku tekstowego. W efekcie pojawi się formularz importu.

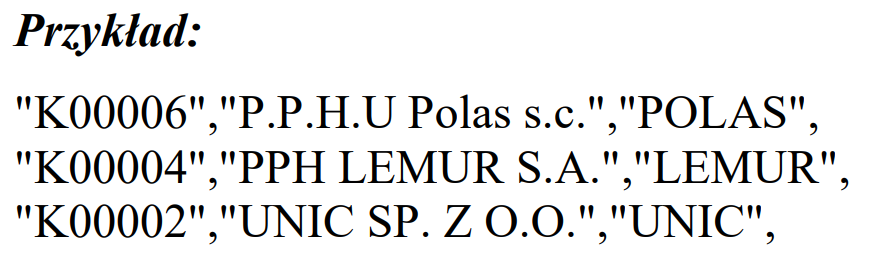

Poszczególne pola w pliku tekstowym powinny oddzielone być zgodnie z wybranym Ogranicznikiem pola np. przecinkami, a dane tekstowe znajdować się w podwójnych cudzysłowach – Ogranicznik tekstu.

UWAGA! Plik tekstowy wykorzystywany do importu powinien być zgodny z kodowaniem Windows-1250 (ANSI). W przeciwnym razie nazwy zawierające polskie znaki zostaną nieprawidłowo zaimportowane.

Użytkownik sam decyduje, jakie dane o kontrahentach będą importowane do systemu. Tabela po lewej stronie okna dialogowego zawiera listę pól tabeli KONTRAH wraz z ich typami oraz długościami. Tabela po prawej – pola wybrane przez Użytkownika. Przyciski między nimi służą do przenoszenia podświetlonych pól pomiędzy tabelami, a pole Plik wraz ze znajdującym się obok przyciskiem do wskazywania pliku tekstowego, w którym znajdują się dane do importu.

UWAGA! Pola powinny być wybierane w kolejności występowania w pliku tekstowym.

Aby import się powiódł, niezbędne są następujące pola:

- symbol_ktr – symbol kontrahenta,

- skrot_ktr – skrót nazwy kontrahenta,

- firmaosoba – określa czy dany kontrahent jest firmą (1), czy osobą fizyczną (2),

- kateg_ktr – kategoria kontrahenta.

Jeżeli wybrane zostały pola będące kluczami obcymi relacji z innymi tabelami (np. SYMBOL_FPL – tabela FORMY_PL), również te tabele zostaną uzupełnione pozycjami o symbolach znalezionych w pliku tekstowym. Nazwy i ewentualne dodatkowe informacje pozostaną puste i powinny zostać uzupełnione przez Użytkownika.

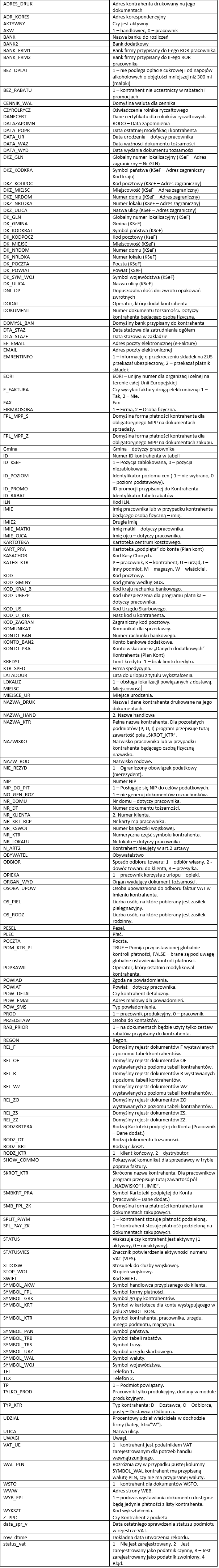

Opis pól tabeli KONTRAH: